NGFW Hillstone Serii A oferują solidną wydajność w zakresie przepustowości firewall, jednoczesnych i nowych sesji, a także niesamowicie szybką przepustowość w warstwie aplikacji (DIP), która ma kluczowe znaczenie w celu spełnienia potrzeb wymagających środowisk bezpieczeństwa. Oferuje również przyjazną funkcjonalność oprogramowania VPN IPSEC umożliwiając integrację z innymi producentami (np.Cisco, Fortigate, Stormshield, PaloAlto, MikroTik itp) aby w razie potrzeby wspierać dodatkowe funkcje bezpieczeństwa. Dodatkowo UTM posiada wsparcie sprzętowe dla akceleracji VPN, SSL-TLS Intel® QAT. Wszystkie modele wyposażone są w gniazda na szybkie dyski twarde dzięki czemu możesz zwiększyć swoją miejsce do przechowywania logów. Modele przystosowane są do montażu w szafie rack. Posiadają wentylację z przodu i z tyłu, która pomaga w rozpraszaniu ciepła.

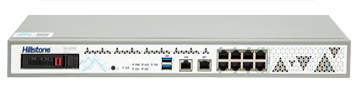

Hillstone A-200

Zalecane dla firm 5-25 komputerów

Przepustowość Firewall – 1000 Mbps

Przepustowość IPSec – 620 Mbps

Przepustowość Antywirusa – 550 Mbps

Przepustowość IPS – 610 Mbps

Przepustowość NGFW* – 400 Mbps

Maksymalna ilość sesji – 300 000

Hillstone A-200W

Zalecane dla firm 5-25 komputerów

Przepustowość Firewall – 1000 Mbps

Przepustowość IPSec – 620 Mbps

Przepustowość Antywirusa – 550 Mbps

Przepustowość IPS – 610 Mbps

Przepustowość NGFW* – 400 Mbps

Maksymalna ilość sesji – 300 000

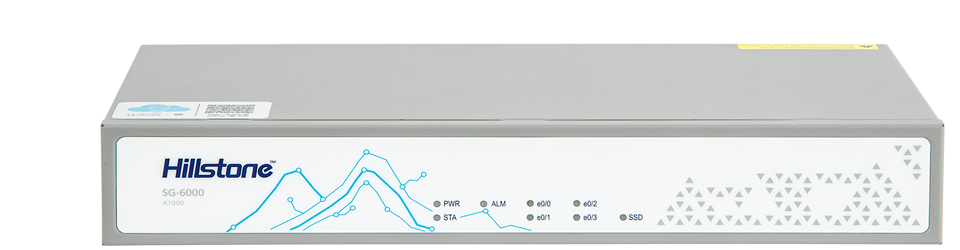

Hillstone A-1000

Zalecane dla firm 25-100 komputerów

Przepustowość Firewall – 4000 Mbps

Przepustowość IPSec – 1000 Mbps

Przepustowość Antywirusa – 1800 Mbps

Przepustowość IPS – 3200 Mbps

Przepustowość NGFW* – 1500 Mbps

Maksymalna ilość sesji – 300 000

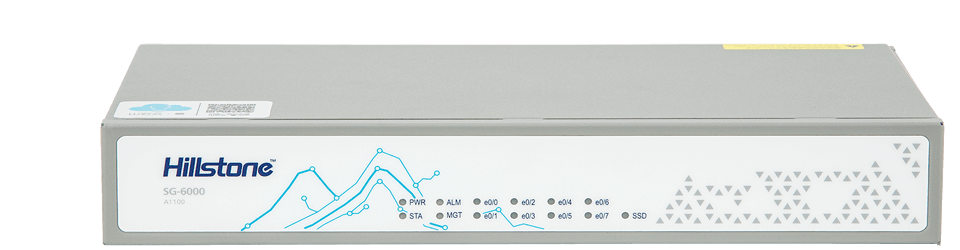

Hillstone A-1100

Zalecane dla firm 25-100 komputerów

Przepustowość Firewall – 5000 Mbps

Przepustowość IPSec – 1000 Mbps

Przepustowość Antywirusa – 2000 Mbps

Przepustowość IPS – 3200 Mbps

Przepustowość NGFW* – 1700 Mbps

Maksymalna ilość sesji – 300 000

Hillstone A-2000

Zalecane dla firm 75-150 komputerów

Przepustowość Firewall – 5000 Mbps

Przepustowość IPSec – 2700 Mbps

Przepustowość Antywirusa – 2000 Mbps

Przepustowość IPS – 3200 Mbps

Przepustowość NGFW* – 1700 Mbps

Maksymalna ilość sesji – 1 000 000

Hillstone A-2600

Zalecane dla firm 75-150 komputerów

Przepustowość Firewall – 5000 Mbps

Przepustowość IPSec – 3000 Mbps

Przepustowość Antywirusa – 3700 Mbps

Przepustowość IPS – 4500 Mbps

Przepustowość NGFW* – 2500 Mbps

Maksymalna ilość sesji – 1 200 000

Hillstone A-2700

Zalecane dla firm 100-200 komputerów

Przepustowość Firewall – 10 000 Mbps

Przepustowość IPSec – 5000 Mbps

Przepustowość Antywirusa – 4200 Mbps

Przepustowość IPS – 5000 Mbps

Przepustowość NGFW* – 3000 Mbps

Maksymalna ilość sesji – 1 500 000

Hillstone A-2800

Zalecane dla firm 150-300 komputerów

Przepustowość Firewall – 16 000 Mbps

Przepustowość IPSec – 5500 Mbps

Przepustowość Antywirusa – 4200 Mbps

Przepustowość IPS – 5000 Mbps

Przepustowość NGFW* – 4500 Mbps

Maksymalna ilość sesji – 1 800 000

Hillstone A-3000

Zalecane dla firm 200-400 komputerów

Przepustowość Firewall – 20 000 Mbps

Przepustowość IPSec – 6000 Mbps

Przepustowość Antywirusa – 4900 Mbps

Przepustowość IPS – 8300 Mbps

Przepustowość NGFW* – 5500 Mbps

Maksymalna ilość sesji – 2 000 000

Hillstone A-3600

Zalecane dla firm 250-400 komputerów

Przepustowość Firewall – 20 000 Mbps

Przepustowość IPSec – 6000 Mbps

Przepustowość Antywirusa – 5000 Mbps

Przepustowość IPS – 8500 Mbps

Przepustowość NGFW* – 5500 Mbps

Maksymalna ilość sesji – 3 000 000

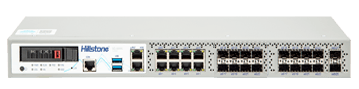

Hillstone A-3700

Zalecane dla dużych firm i DC

Przepustowość Firewall – 40 000 Mbps

Przepustowość IPSec – 6500 Mbps

Przepustowość Antywirusa – 5200 Mbps

Przepustowość IPS – 8600 Mbps

Przepustowość NGFW* – 6000 Mbps

Maksymalna ilość sesji – 6 000 000

Hillstone A-3800

Zalecane dla dużych firm i DC

Przepustowość Firewall – 40 000 Mbps

Przepustowość IPSec – 12 000 Mbps

Przepustowość Antywirusa – 9400 Mbps

Przepustowość IPS – 17 500 Mbps

Przepustowość NGFW* – 12 000 Mbps

Maksymalna ilość sesji – 8 000 000

Hillstone A-5100

Zalecane dla dużych firm i DC

Przepustowość Firewall – 50 000 Mbps

Przepustowość IPSec – 15 000 Mbps

Przepustowość Antywirusa – 12 000 Mbps

Przepustowość IPS – 25 000 Mbps

Przepustowość NGFW* – 9 000 Mbps

Maksymalna ilość sesji – 8 000 000

Hillstone A-5200

Zalecane dla dużych firm i DC

Przepustowość Firewall – 65 000 Mbps

Przepustowość IPSec – 20 000 Mbps

Przepustowość Antywirusa – 12 000 Mbps

Przepustowość IPS – 35 000 Mbps

Przepustowość NGFW* – 20 000 Mbps

Maksymalna ilość sesji – 12 000 000

Seria A to NGFW stworzony do ciężkiej pracy !

Architektura sprzętowa o wysokiej wydajności Serii A przygotowana jest w taki sposób aby było to urządzenie do ciężkiej pracy. W kompaktowej obudowie umieszczona jest potężna podstawa obliczeniowa, która zapewnia wysoką wydajność i bezkompromisowe bezpieczeństwo. Dzięki temu Firewalle Hillstone serii A posiadają niewielkie spadki wydajności w przypadku gdy włączysz wszystkie systemy bezpieczeństwa (nie spotykane u innych producentów). Od tej pory nie będziesz musiał się zastanawiać czy Twoje urządzenie da radę pracować z włączonym IPS, Antywirus, i Inspekcją SSL.

Dzięki CYREN wyjątkowo skuteczny Antyspam

Firewall Hillstone Networks Seria-A daje ci to co najlepsze w ochronie antyspam. Dzięki współpracy z światowym liderem w ochronie poczty, firmą CYREN udało się osignąć bardzo wysoką skuteczność ochrony antyspamowej. Systemy ochrony NGFW/UTM Hillstone seria A, jest w stanie klasyfikować kilka rodzajów spam-u, mianowicie: confirmed spam, suspected spam, bulk spam, valid spam. UTM/ Firewall Hillstone Seria A klasyfikuje i zapobiega spamowi w czasie rzeczywistym.

Hillstone A-5500

Zalecane dla firm 200-400 komputerów

Przepustowość Firewall – 80 000 Mbps

Przepustowość IPSec – 28 000 Mbps

Przepustowość Antywirusa – 15 000 Mbps

Przepustowość IPS – 40 000 Mbps

Przepustowość NGFW* – 25 000 Mbps

Maksymalna ilość sesji – 12 000 000

Hillstone A-5600

Zalecane dla firm 250-400 komputerów

Przepustowość Firewall – 85 000 Mbps

Przepustowość IPSec – 36 000 Mbps

Przepustowość Antywirusa – 20 000 Mbps

Przepustowość IPS – 60 000 Mbps

Przepustowość NGFW* – 29 000 Mbps

Maksymalna ilość sesji – 20 000 000

Hillstone A-5800

Zalecane dla dużych firm i DC

Przepustowość Firewall – 95 000 Mbps

Przepustowość IPSec – 45 000 Mbps

Przepustowość Antywirusa – 25 000 Mbps

Przepustowość IPS – 75 000 Mbps

Przepustowość NGFW* – 32 000 Mbps

Maksymalna ilość sesji – 24 000 000

Hillstone A-6800

Zalecane dla dużych firm i DC

Przepustowość Firewall – 200 000 Mbps

Przepustowość IPSec – 45 000 Mbps

Przepustowość Antywirusa – 25 000 Mbps

Przepustowość IPS – 70 000 Mbps

Przepustowość NGFW* – 40 000 Mbps

Maksymalna ilość sesji – 30 000 000

Wybrane systemy ochrony sieci

Antywirus

Antywirusowa ochrona

sygnaturowe zapobieganie przed infekcją Trojanami, Rotkitami, Ransomware i innymi malware.

IPS

Intrusion Prevention System

wykrywa podatności i zapobiega wtargnięciu intruza oraz załadowaniu exploita.

WAF

Web Application Firewall

zapobiega atakom na serwery i ich usługi np.poczty e-mail, RDP, XSS, SQL injection i inne.

C&C Prevention

Botnet C&C Preventions

wykrywa i zrywa komunikacje pomiędzy włamywaczem a zinfiltrowanymi hostami

Atack Defence

Moduł Attack Defence

wykrywa i zapobiega atakom bocznym w sieci lokalnej, blokuje wzajemne infekcje hostów

SSL Inspection

Inspekcja SSL

pomaga wykryć działalność włamywacza lub wirusa nawet w zaszyfrowanym ruchu

Problem INSPEKCJI SSL dla NGFW i UTM

Nowe urządzenia Hillstone Networks seria A przeprowadzają inspekcję SSL (proxy SSL) poprzez dedykowany chip SSL/TLS Intel® QAT (bez udziału CPU), dzięki którym wydajność NG Firewalla nie spada aż tak diametralnie jak u innych producentów Next Generation Firewalli (średnie spadki u innych producentów NGFW, UTM to ok 95-97% przepustowości całego systemu bezpieczeństwa przy włączonej inspekcji SSL).

Pełna lista funkcjonalności NGFW Seria-A

Firewall

• Tryby pracy: NAT/ routing, przezroczysty (mostek) i tryb mieszany

• Obiekty polityk: wstępnie zdefiniowane, niestandardowe, agregacja polityk, grupowanie obiektów

• Polityki bezpieczeństwa oparte na aplikacji, roli i geo-lokalizacji

• Bramy Poziomu Aplikacji i obsługa sesji: MSRCP, PPTP, RAS, RSH, SIP, FTP, TFTP, HTTP, dcerpc, dns-tcp, dns-udp,H.245 0, H.245 1, H.323

• Obsługa NAT i ALG: NAT46, NAT64, NAT444, SNAT, DNAT, PAT, Full Cone NAT, STUN

• Konfiguracja NAT: per polityka centralną tablicę NAT

• VoIP: SIP/H.323/SCCP NAT traversal, RTP ping holing

• Widok globalnego zarządzania politykami

• Inspekcja nadmiarowości polityk bezpieczeństwa, polityki grupowe przywracanie konfiguracji polityk (rollback)

• Asystent Polityk dla ułatwienia szczegółowego wdrażania polityk

• Analiza polityk i czyszczenie nieprawidłowych polityk

• Kompleksowe polityki DNS

• Harmonogramy: jednorazowe i cykliczne

IPS oraz IDS

• Wykrywanie anomalii protokołów, wykrywanie oparte na ocenie, niestandardowe sygnatury, ręczne, automatyczne wypychanie lub ściąganie aktualizacji sygnatur, zintegrowana encyklopedia zagrożeń

• Akcje IPS: domyślne, monitorowanie, blokowanie, resetowanie (atakujący adres IP lub adres IP ofiary, interfejs przychodzący) z czasem wygaśnięcia

• Opcja logowania pakietów

• Filtr oparty na wyborze: ważność, cel, system operacyjny, aplikacja lub protokół

• Zwolnienie IP ze szczególnych sygnatur IPS

• Tryb sniffera IDS

Ochrona lokalna LAN

• Ochrona DoS oparta na ocenie IPv4 i IPv6 z ustawieniami progowymi przed TCP Syn flood, skanowaniem portów TCP/ UDP/SCTP, z ICMP sweep, TCP/UDP/ SCIP/ICMP flooding sesji (źródło/cel)

• Aktywny bypass z interfejsami bypass

• Wstępnie zdefiniowana konfiguracja ochrony

Antivirus

• Ręczne, automatyczne push lub pull aktualizacje sygnatur

• Ręczne dodawanie lub usuwanie MD5 sygnatury do bazy danych AV

• Wysyłanie MD5 sygnatury do systemu sandbox w chmurze i ręczne dodawanie lub usuwanie w lokalnej bazie danych

• Program antywirusowy oparty na przepływie (flow-based): obejmuje protokoły HTTP/s, SMTP, POP3, IMAP/s, FTP/SFTP, SMB

• Skanowanie skompresowanych plików pod kątem wirusów

Filtr AntySpam

• Klasyfikacja i zapobieganie Spamowi w czasie rzeczywistym

• confirmed spam, suspected spam, bulk spam, valid spam

• Ochrona Niezależnie od języka, formatu lub treści wiadomości

• Obsługa protokołów e-mail SMTP i POP3

• Wykrywanie ruchu przychodzącego i wychodzącego

• Whitelisty zezwalające na e-maile z zaufanych domen

Atack Deffence sieciowa ochrona Anti-DoS/DDoS

• Ochrona protokołu przed atakiem bazująca na badaniu anormalnego zachowania

• Anti-DoS/DDoS, zawierający ochronę przed SYN flood, UDP flood, DNS reply flood, DNS query flood, fragmentację TCP, fragmentację ICMP itp.

• Obrona ataków na ARP

• Lista dozwolonych docelowych IP

Filtrowanie adresów URL

• Kontrola filtrowania web oparta na przepływie (flow-based)

• Ręczne definiowanie filtrowania web na podstawie adresu URL, zawartości strony web i nagłówka MIME

• Dynamiczne filtrowanie stron internetowych z chmurową bazą danych kategoryzacji w czasie rzeczywistym: ponad 140 milionów adresów URL w 64 kategoriach (z których 8 jest związanych z bezpieczeństwem)

• Dodatkowe funkcje filtrowania stron internetowych:

– Filtrowanie apletu Java, ActiveX lub cookie

– Blokowanie HTTP Post

– Logowanie słów wyszukiwania

– Wyłączanie skanowania zaszyfrowanych połączeń w stosunku do kategoriach w celu zachowania prywatności

• Nadpisywanie profilu filtrowania Web: umożliwia administratorowi tymczasowe przypisywanie różnych profili do użytkownika/grupy/adresu IP

• Nadpisywanie polityki filtracji o kategorie lokalną filtrowania web i ocenę kategorii

• Obsługa wielojęzykowa

Sandbox w chmurze

• Przekazywanie złośliwych plików do sandbox chmury w celu analizy (wsparcie do sandoxa lokalnego)

• Wsparcie protokołów w tym HTTP/HTTPS, POP3, IMAP, SMTP, FTP i SMB

• Obsługa typów plików jak PE, ZIP, RAR, Office, PDF,APK, JAR, SWF i skryptów

• Kontrola kierunku transferu plików i rozmiaru pliku

• Dostarczanie pełnego raportu analizy zachowania dla złośliwych plików

• Globalna wymiana informacji o zagrożeniach, blokowanie zagrożeń w czasie rzeczywistym

• Obsługa trybu wykrywania bez przesyłania plików

• Konfiguracja dozwolonych i blokowanych list URL

Botnet C&C wykrywanie z hakowanych hostów

• Wyszukiwanie intranetowych hostów botnetu kontrolowanych przez Hackera, monitorowanie połączenia C&C i dalsze blokowanie zaawansowanych zagrożeń, takich jak botnet i ransomware

• Regularne aktualizowanie adresów serwerów botnetu

• Ochrona przez domenami i IP C&C

• Obsługa wykrywania ruchu TCP, HTTP i DNS

• Listy zezwalanych i blokowanych na podstawie adresu IP lub nazwy domeny

• Wykrywanie DNS sinkhole i DNS tunneling

IP Reputation

• Identyfikowanie i filtrowanie ruchu z ryzykownych adresów IP, takich jak hosty botnetów, spamerzy, węzły Tora, złośliwe hosty i ataki brute force

• Logowanie, drop pakietów lub blokowanie dla różnych typów ryzykownego ruchu IP

• Okresowe uaktualnianie bazy danych o sygnatury reputacji IP

URL Filtering

• Kontrola filtrowania web oparta na przepływie(flow-based)

• Ręczne definiowanie filtrowania web na podstawie adresu URL, zawartości strony web i nagłówka MIME

• Dynamiczne filtrowanie stron internetowych z chmurową bazą danych kategoryzacji w czasie rzeczywistym: ponad 140 milionów adresów URL w 64 kategoriach (z których 8 jest związanych z

bezpieczeństwem)

• Dodatkowe funkcje filtrowania stron internetowych:

– Filtrowanie apletu Java, ActiveX lub cookie

– Blokowanie HTTP Post

– Logowanie słów wyszukiwania

– Wyłączanie skanowania zaszyfrowanych połączeń w stosunku do kategoriach w celu zachowania prywatności

• Nadpisywanie profilu filtrowania Web: umożliwia administratorowi tymczasowe przypisywanie różnych profili do użytkownika/grupy/adresu IP

• Nadpisywanie polityki filtracji o kategorie lokalną filtrowania web i ocenę kategorii

• Obsługa wielojęzykowa

Identyfikacja i kontrola punktu końcowego

• Obsługa identyfikacji adresu IP endpointów, ilości endpointów, czasu on-line, czasu off-line i zakresu czasu podłączenia on-line

• Obsługa 10 systemów operacyjnych, w tym Windows, iOS, Android, itp.

• Zapylanie na podstawie adresu IP, liczby punktu końcowego, polityki kontroli i statusu itp.

• Obsługa identyfikacji ilości dostępnych endpointów w warstwie 3, logowanie i o przekroczonych adresów IP

• Wyświetlanie strony przekierowania po niestandardowym zachowaniu

• Wsparcie dla operacji blokowania na przekroczonym IP

• Identyfikacja użytkownika i kontrola ruchu dla usług pulpitu zdalnego systemu Windows Server

Bezpieczeństwo danych DLP

• Kontrola transferu plików na podstawie typu pliku, rozmiaru i nazwy

• Identyfikacja protokołu plików zawierających HTTP, FTP, SMTP, POP3 i SMB

• Sygnatury plików i sufiksu dla ponad 100 typów plików

• Filtrowanie zawartości dla HTTP-GET, HTTP-POST, FTP i SMTP

• Identyfikacja i audyt zachowania sieci dla IM

• Filtrowanie plików przesyłanych przez protokół HTTPS przy użyciu SSL proxy oraz SMB

Kontrola aplikacji DIP (deep inspection packet)

• Ponad 4000 aplikacji, które można filtrować według nazwy, kategorii, podkategorii, technologii i ryzyka

• Każda aplikacja zawiera opis, czynniki ryzyka, zależności, typowe używane porty i adresy URL do dodatkowych odwołań

• Akcje: blokowanie, resetowanie sesji, monitorowanie, modelowanie ruchu

• Identyfikowanie i kontrolowanie aplikacji w chmurze

• Zapewnianie wielowymiarowego monitorowania i statystyk dla aplikacji w chmurze, w tym kategorii ryzyka i cech

Inteligentne zarządzanie pasmem (iQoS)

• Maksymalna/gwarantowana przepustowość tuneli lub IP/użytkownik

• Alokacja tuneli na podstawie domeny bezpieczeństwa, interfejsu, adresu, użytkowników/grupy użytkowników, serwera/ grupy serwerów, aplikacji/grupy aplikacji, TOS, sieci VLAN

• Przepustowość przydzielona na podstawie czasu, priorytetu lub równego udostępniania przepustowości

• Wsparcie Type of Service (TOS) i Differentiated Services (DiffServ)

• Priorytetowa alokacja pozostałej przepustowości

• Maksymalna liczba jednoczesnych połączeń na adres IP

• Alokacja przepustowości na podstawie kategorii URL

• Limit przepustowości w celu opóźnienia dostępu dla użytkownika lub adresu IP

• Automatyczne oczyszczanie po wygaśnięciu i ręczne oczyszczanie dla używanego ruchu przez użytkownika

IoT Security

• Identyfikacja urządzenia IoT, takich jak kamery IP i sieciowe rejestratory wideo

• Obsługa zapytań o wyniki monitorowania w oparciu o warunki filtrowania, w tym typ urządzenia, adres IP, stan itp.

• Obsługa spersonalizowanych whitelist

Deszyfracja ruchu SSL/TLS

• Identyfikacja aplikacji dla ruchu szyfrowanego SSL/TLS

• Włączenie IPS dla ruchu szyfrowanego SSL/TLS

• Włączenie AV dla ruchu szyfrowanego SSL/TLS

• Filtrowanie adresów URL dla ruchu szyfrowanego SSL/TLS

• Whitelist dla zaszyfrowanego ruchu SSL/TLS

• Tryb proxy offlload SSL/TLS

• Obsługa identyfikacji aplikacji, DLP, IPS sandbox, AV dla proxy deszyfrowanego ruchu SMTPS/POP3S/IMAPS

Usługi sieciowe

• Routing dynamiczny (OSPF, BGP, RIPv2)

• Routing statyczny i policy routing

• Routing kontrolowany przez aplikacje

• Wbudowane serwery DHCP, NTP, DNS i DNS proxy

• Tryb Tap – łączy się do SPAN portu

• Tryby interfejsu: sniffer, agregowane portów, loopback, VLANy (802.1Q i Trunking)

• L2/L3 routing i switching

• Multicast (PIM-SSM)

• Virtual wire (warstwa L1) wdrożenie przezroczyste inline (transparent inline)

Równoważenie obciążenia serwera

• Automatyczny pomiar i równoważen, weighted least-connection i weighted round-robin

• Przywiązanie sesji i monitorowanie stanu sesji

• Kontrola stanu zdrowia serwera (health check), monitorowanie sesji i ochrona sesji

Równoważenie obciążenia łącza

• Równoważenie obciążenia łącza dwukierunkowego

• Równoważenie obciążenia łącza wychodzącego: policy based routing, w tym ECMP, czas, ważony i osadzony routing usługodawcy; Aktywne i pasywne wykrywanie jakości łącza w czasie rzeczywistym i najlepszy wybór trasy

• Równoważenie obciążenia łącza przychodzącego obsługuje funkcję SmartDNS i wykrywanie dynamiczne

• Automatyczne przełączanie łączy w oparciu o przepustowość, opóźnienie, jitter, połączenia, aplikację itp.

• Inspekcja link health połączona z ARP, PING i DNS

VPN

• IPSec VPN:

– Tryb FAZY 1 IPSEC: aggressive i main ID protection mode

– Opcje Peer acceptance: dowolny ID, określony ID, ID w grupie użytkowników dialup

– Obsługuje IKEv1 i IKEv2 (RFC 4306)

– Metody uwierzytelniania: certyfikat i klucz pre-shared

– Obsługa konfiguracji trybu IKE (jako serwer lub klient)

– Usługa DHCP przez protokół IPSEC

– Konfigurowalne wygaśnięcie klucza szyfrowania IKE, NAT traversal keep alive traversal frequency

– Propozycje szyfrowania dla Fazy 1/Fazy 2: DES, 3DES, AES128, AES192, AES256

– Propozycje uwierzytelniania dla Fazy 1/Fazy 2: MD5, SHA1, SHA256, SHA384, SHA512

– Obsługa dla IKE1 grup DH 1,2,5,19,20,21,24

– Obsługa dla IKE2 grup DH 1,2,5,14,15,16,19,20,21,24

– XAuth jako tryb serwera i dla użytkowników dialup

– Wykrywanie nieaktywnego peer

– Wykrywanie powtórek

– Autokey keep-alive dla SA Fazy 2

• Obsługa IPSEC VPN realm: dozwalna wiele niestandardowych loginów SSL VPN skojarzonych z grupami użytkowników (ścieżki URL, design)

• Opcje konfiguracji VPN IPSEC: route-based lub policy based

• Tryby wdrażania VPN IPSEC: gateway-to- gateway, full mesh, hub-and-spoke, redundant tunnel, VPN termination in transparent mode

• Jednorazowe logowanie zapobiega równoczesnym logowaniu przy użyciu tej samej nazwy użytkownika

• Ograniczanie równoczesnych użytkowników do portalu SSL

• Moduł przekierowania portów VPN SSL szyfruje dane klienta i wysyła dane do serwera aplikacyjnego

• Obsługa klientów z systemem iOS, Android i Windows XP/Vista, w tym 64-bitowy system operacyjny Windows

• Wspiera sprawdzanie integralności hosta i sprawdzanie systemu operacyjnego przed połączeniami tunelowymi SSL

• Sprawdzanie adresu MAC hosta per portal

• Opcja czyszczenia cache przed zakończeniem sesji VPN SSL

• Tryb klienta i serwera L2TP, protokół L2TP over IPSEC i GRE over IPSEC

• Wyświetlanie i zarządzanie połączeniami IPSEC i SSL VPN

• PnPVPN

• VTEP dla VxLAN statyczny tunel unicastowy

IPv6

• Zarządzanie przez IPv6, logowanie IPv6 i HA

• Tunelowanie IPv6, DNS64/NAT64 , IPv6 ISATAP, IPv6 GRE, IPv6 over IPv4 GRE

• Routing IPv6, w tym routing statyczny, policy routing, ISIS, RIPng,OSPFv3 i BGP4+

• IPS, Identyfikacja aplikacji, Antywirus, kontrola dostępu, ochrona przed atakiem ND, iQoS

• Obsługa jumbo frames IPv6

• Obsługa Radius IPv6

• Obsługa protokołu IPv6 w następujących ALG: TFTP, FTP, RSH, HTTP, SIP

• Obsługa IPv6 w rozproszonym iQoS

• Wykrywanie śledzenia adresów

VSYS (WSO)

• Alokacja zasobów systemowych dla każdego VSYS

• Wirtualizacja CPU

• Non-root VSYS obsługuje firewall, IPSec VPN, SSL VPN, IPS, filtrowanie URL, reputację IP, AV, QoS

• Monitorowanie i statystyki VSYS

Wysoka dostępność (HA)

• Redundantne interfejsy z heartbeat

• Tryby Aktywny/Aktywny i Aktywny/Pasywny

• Indywitualne synchronizacje sesji

• Wydzielony interfejs HA

• Failover:

– Monitorowanie portów oraz lokalnych i zdalnych linków

– Stanowy failover

– Przełączanie awaryjne poniżej sekundy

– Powiadomienie o niepowodzeniu

• Opcje wdrażania:

– HA z agregacją łączy

– Full mesh HA

– Geograficznie rozproszone HA

Twin-mode HA

Twin-mode HA (dostępny od modelu E3960)

• Tryb wysokiej dostępności dla wielu urządzeń

• Wiele trybów wdrażania HA

• Konfiguracja i synchronizacja sesji pomiędzy wieloma urządzeniami

• Podwójne porty HA

Identyfikacja użytkownika i urządzenia

• Lokalna baza danych użytkowników

• Zdalne uwierzytelnianie użytkowników: TACACS+, LDAP, Radius, Active

• Single-sign-on (SSO): Windows AD

• Uwierzytelnianie dwuskładnikowe: wsparcie innych firm, zintegrowany serwer tokenów z fizyką i SMS

• Polityki oparte na użytkownikach i urządzeniach

• Synchronizacja grup użytkowników na podstawie AD i LDAP

• Obsługa 802.1X, SSO Proxy

• WebAuth: kastomizacja strony, ochrona przed force crack, obsługa IPv6

• Uwierzytelnianie oparte na interfejsie

• Bezagentowy ADSSO (AD Polling)

• Możliwośc synchronizacji uwierzytelniania opartej na SSO-monitor

• Wsparcie uwierzytelniania użytkowników opartego na adresach MAC i IP

Administracja i zarządzanie

• Dostęp do zarządzania: HTTP/HTTPS, SSH, telnet, konsola

• Zarządzanie centralne: Hillstone Security Manager (HSM), API web service

• Integracja systemu: SNMP, syslog, partnerstwa technologiczne

• Szybkie wdrożenie: automatyczna instalacja przez USB, lokalne i zdalne wykonywanie skryptów

• Dynamiczny dashboard w czasie rzeczywistym i monitorujące widżety w możliwością analizy w głąb ( drill-down)

• Wspołpraca z systemami typu SIEM

Szybkie zarządzanie z chmury

• Monitorowanie zabezpieczeń z poziomu chmury

• 24/7 dostęp z web lub aplikacji mobilnej

• Monitorowanie stanu urządzenia, ruchu i zagrożeń

• Przechowywanie i retencja logów w chmurze

Statystyka i monitorowanie

• Statystyki aplikacji, adresów URL i monitorowanych zagrożeń

• Statystyka ruchu w czasie rzeczywistym i analizy

• Informacje systemowe, takie jak jednoczesne sesje, CPU, pamięć i temperatura

• Statystyka ruchu i monitorowanie przez iQOS, monitorowanie stanu linków

• Zbieranie i przekierowywanie informacji o ruchu za pośrednictwem Netflow (wersja 9.0)

CloudView

• Monitorowanie zabezpieczeń z poziomu chmury

• 24/7 dostęp z web lub aplikacji mobilnej

• Monitorowanie stanu urządzenia, ruchu i zagrożeń

• Przechowywanie i retencja logów w chmurze

Wireless (WiFi)

• Multi-SSID i kontrola ruchu Wifi (tylko w modelu E1100W)

• Zakresy pracy WiFi 802.11 a/b/g/n

Wsparcie techniczne 24h

• Wsparcie techniczne producenta 24h j. angielski

• Wsparcie techniczne dystybutora 8h j.polski

• Wsparcie techniczne dystybutora premium 24h j.polski

• Baza wiedzy

Nie znasz urządzeń firmy Hillstone networks?

Nie wiesz jak zaprojektować system bezpieczeństwa w swojej firmie?

Chciałbyś się nauczyć jak prawidłowo skonfigurować UTMa?

NIC STRACONEGO !!!

Do każdego zakupionego Next Generations Firewall

otrzymasz całodniowe szkolenie gratis !!!

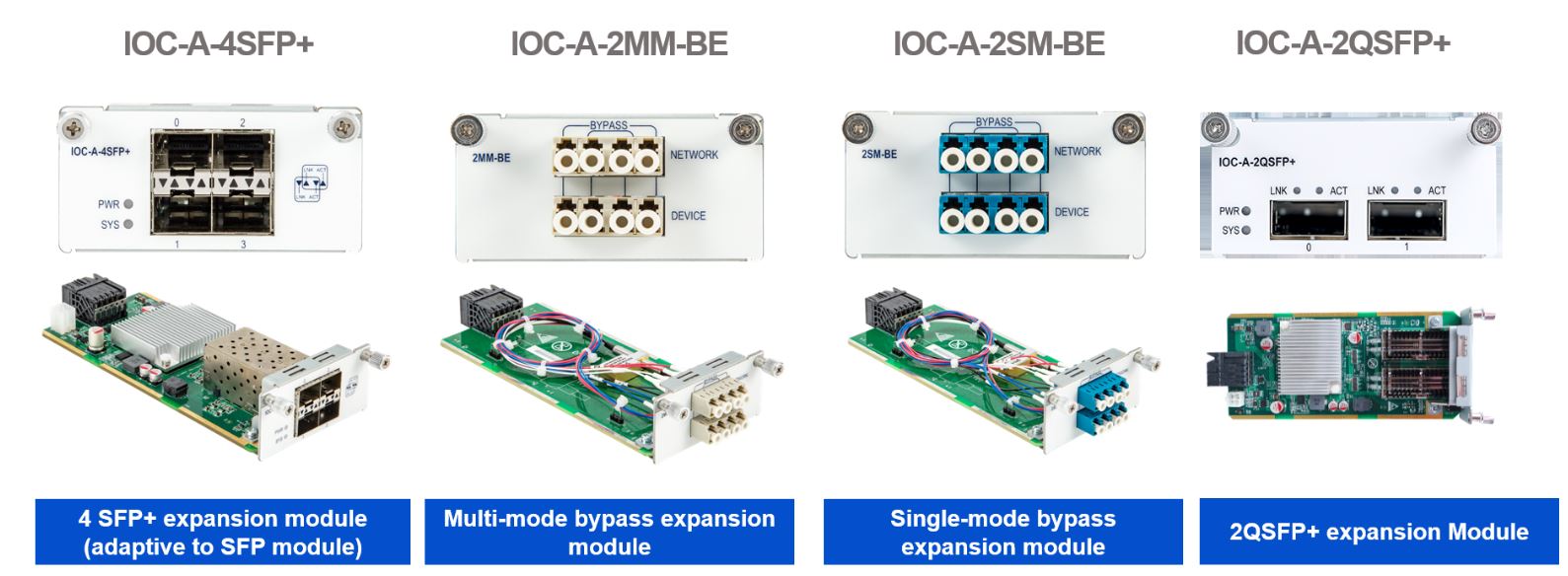

Moduły rozszerzeń